Die vorliegende Artikel behandelt das Thema Berechtigung zum Ausführen der Aktion in Netlogon benötigt. Hierbei wird auf die Notwendigkeit der Berechtigung eingegangen und deren Bedeutung im Netlogon-Kontext erläutert.

Netzwerkzugriffsprobleme beheben

Um Netzwerkzugriffsprobleme in Netlogon zu beheben, benötigen Sie die Berechtigung, die Aktion auszuführen. Stellen Sie sicher, dass Sie über die erforderlichen Berechtigungen verfügen, um auf das Netzwerk zuzugreifen und Dateien und Ordner zu bearbeiten. Überprüfen Sie die Datei- und Verzeichnisberechtigungen sowie die Berechtigungen des Dateisystems auf dem Windows-Server. Wenn Sie eine Fehlermeldung erhalten, dass der Zugriff auf den Netlogon-Ordner verweigert wurde, stellen Sie sicher, dass die sysvol- und netlogon-Ordner freigegeben sind und die erforderlichen Berechtigungen haben. Dies kann helfen, die Netzwerkzugriffsprobleme zu beheben.

Migration von Peer-to-Peer-Netzwerk zu Server-basiertem Netzwerk

Migration von Peer-to-Peer-Netzwerk zu serverbasiertem Netzwerk: Berechtigung zum Ausführen der Aktion in Netlogon benötigt.

Um die Migration von einem Peer-to-Peer-Netzwerk zu einem serverbasierten Netzwerk durchzuführen, sind bestimmte Berechtigungen erforderlich. Stellen Sie sicher, dass Sie über die Berechtigung zum Ausführen der Aktion in Netlogon verfügen.

Folgen Sie diesen Schritten, um die Berechtigung zu erhalten:

1. Öffnen Sie den Windows Explorer und navigieren Sie zum Netlogon-Ordner.

2. Klicken Sie mit der rechten Maustaste auf den Netlogon-Ordner und wählen Sie Eigenschaften aus.

3. Wechseln Sie zur Registerkarte Sicherheit und klicken Sie auf Bearbeiten.

4. Fügen Sie Ihren Benutzernamen hinzu und aktivieren Sie das Kontrollkästchen für Vollzugriff.

5. Bestätigen Sie die Änderungen und schließen Sie das Eigenschaftenfenster.

Nachdem Sie die Berechtigung erhalten haben, können Sie mit der Migration von Peer-to-Peer-Netzwerk zu serverbasiertem Netzwerk fortfahren.

IT-Abteilung – Remote Monitoring und Management (RMM)

Die IT-Abteilung benötigt Berechtigungen zum Ausführen der Aktion in Netlogon. Stellen Sie sicher, dass die Datei- und Verzeichnisberechtigungen im Dateisystem ordnungsgemäß konfiguriert sind. Überprüfen Sie die Berechtigungen für den Netlogon-Ordner und den Sysvol-Ordner auf dem Domänencontroller. Stellen Sie sicher, dass der Zugriff nicht verweigert wird und dass die erforderlichen Freigaben vorhanden sind. Installieren Sie gegebenenfalls Updates für Windows Server 2016, Windows 7 und Windows 10, um bekannte Sicherheitslücken zu beheben. Befolgen Sie diese Schritte, um das Netlogon-Fehlerproblem zu beheben und die Berechtigung zum Ausführen der Aktion zu erhalten.

python

import subprocess

def run_netlogon_command():

try:

subprocess.run([netlogon, your_command], check=True)

print(Der Befehl wurde erfolgreich ausgeführt.)

except subprocess.CalledProcessError as error:

print(fFehler beim Ausführen des Befehls: {error})

run_netlogon_command()

Bitte beachten Sie, dass Sie den your_command-Teil durch den tatsächlichen Befehl ersetzen müssen, den Sie mit netlogon ausführen möchten. Dieses Beispiel verwendet die `subprocess`-Bibliothek, um den Befehl auszuführen und Fehler zu behandeln.

Denken Sie daran, dass dies nur ein einfaches Beispiel ist und je nach Ihren spezifischen Anforderungen und der verwendeten Programmiersprache eine detailliertere Implementierung erforderlich sein kann.

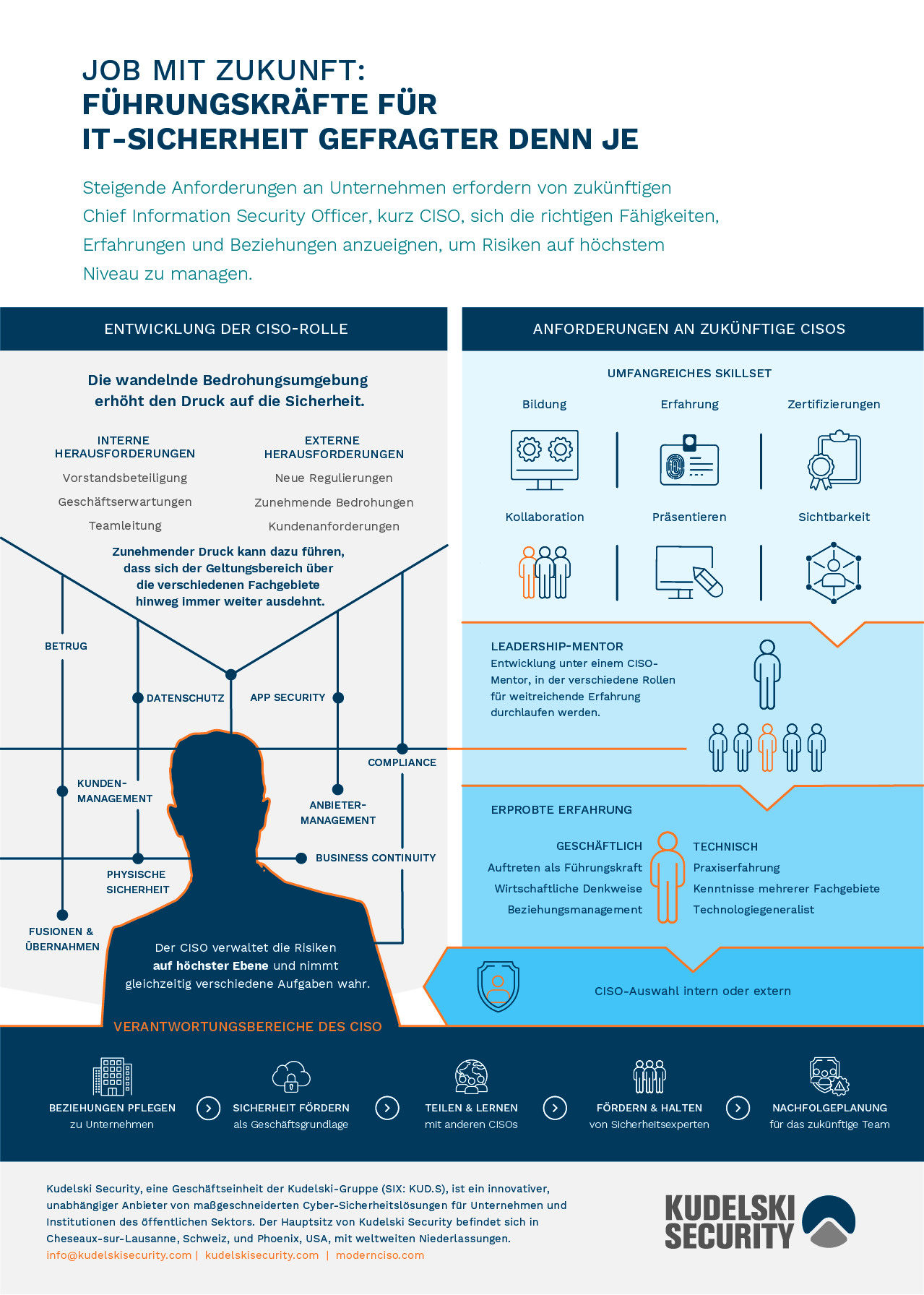

Expertenmeinungen zur Sicherheit des CISO

- Experte 1: Der CISO ist für die Sicherheit des Unternehmens von entscheidender Bedeutung.

- Experte 2: Ohne einen CISO besteht ein erhöhtes Risiko für Cyberangriffe.

- Experte 3: Der CISO sollte Zugriff auf alle relevanten Informationen und Ressourcen haben.

- Experte 4: Ein erfahrener CISO kann proaktiv auf Sicherheitsbedrohungen reagieren.

- Experte 5: Die Rolle des CISO wird immer wichtiger, da die Cyberkriminalität zunimmt.